Se ha detectado una campaña de distribución de malware a través del envío masivo de correos electrónicos fraudulentos ( phishing). En estos correos, se suplanta la identidad de FNMT con el objetivo de que el usuario ejecute un código malicioso conocido como ‘GuLoader/VIPKeyLogger’ e infecte su dispositivo. Este tipo de malware se utiliza para tomar el control del dispositivo y recopilar información para cometer fraudes y robos de identidad.

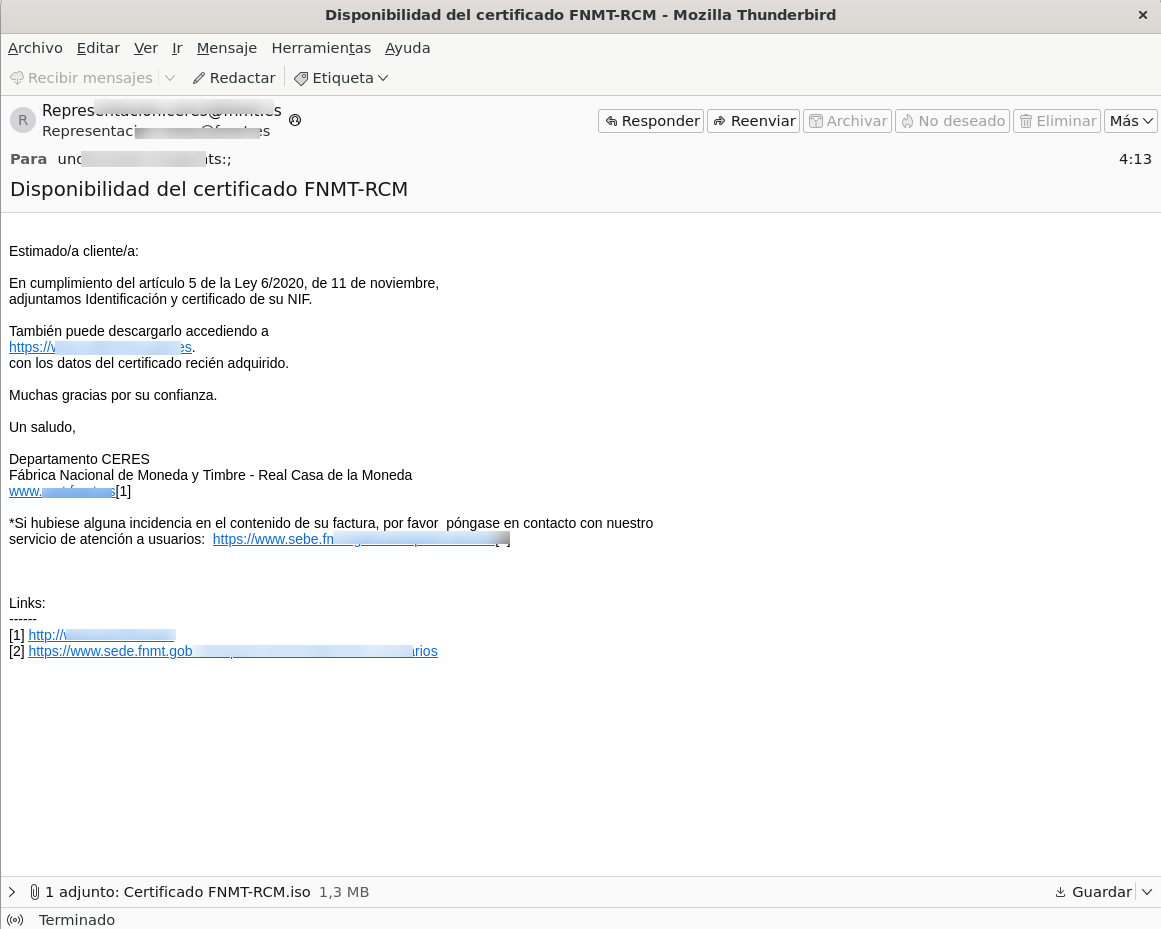

El mensaje del correo informa al usuario que tiene disponible la identificación y certificado de su NIF de manera adjunta en dicho correo para poder descargarla y disponer de ella de inmediato, o si lo desea también puede acceder a la URL que se proporciona y descargarla desde ese sitio web.

El objetivo de los ciberdelincuentes es que la persona que reciba el email descargue el supuesto certificado, y una vez lo haya descargado, lo ejecute y de esa manera active el malware que contiene provocando la infección de su dispositivo.

A continuación, se presenta un ejemplo de un correo electrónico fraudulento que se ha recibido en el contexto de esta campaña de phishing mencionada:

El asunto que se ha detectado que utilizan es ‘ Disponibilidad del certificado FNMT-RCM’ pero no se descarta que puedan utilizar otros distintos.

El remitente del correo simula ser el legitimo de la Fábrica Nacional de Moneda y Timbre (fnmt.es). Aunque esta técnica de ofuscación se conoce como email spoofing

Puedes leer más información sobre estas campañas de phishing en la web de Instituto Nacional de Ciberseguridad (INCIBE):

Distribución de malware mediante la suplantación de la Fábrica Nacional de Moneda y Timbre simulando el envío de tu certificado digital | Ciudadanía | INCIBE